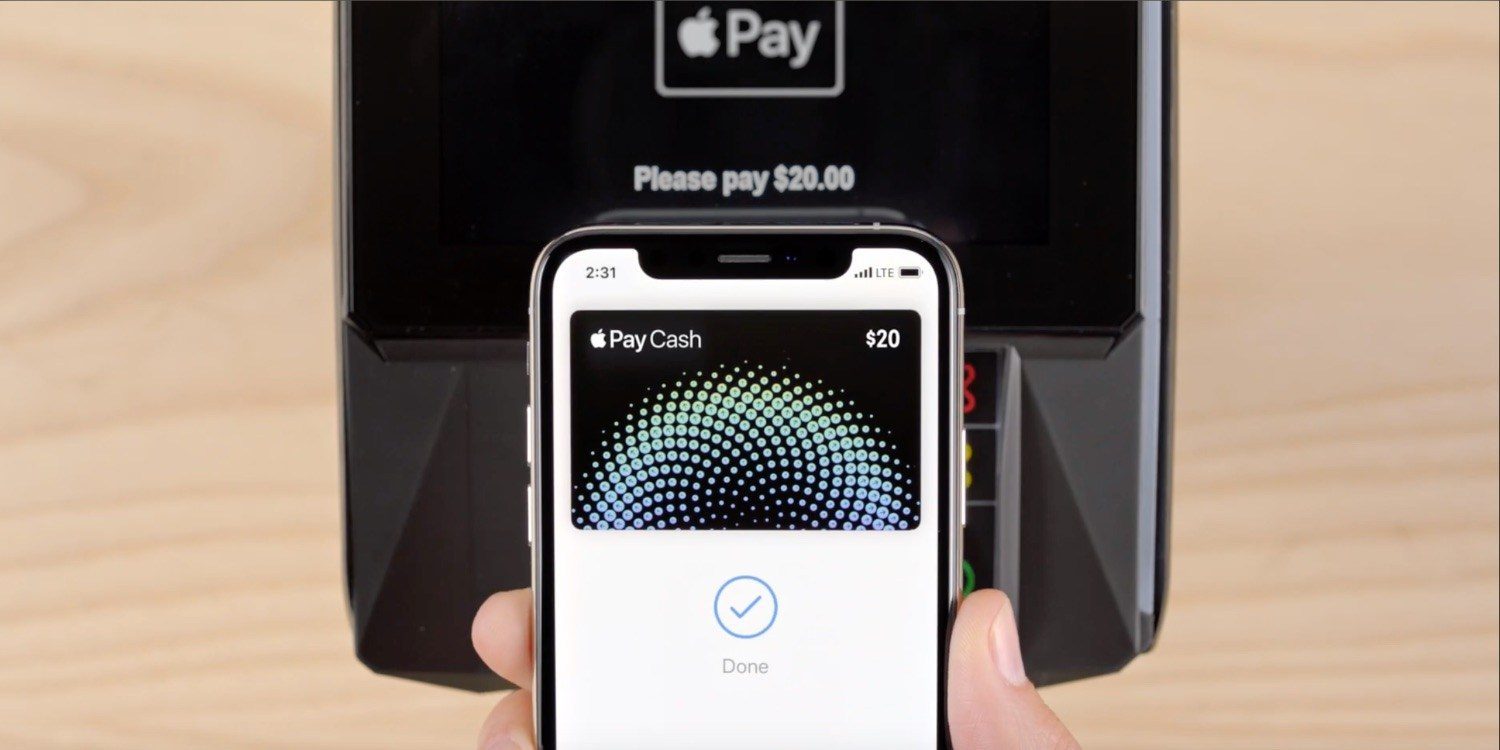

اكتشاف ثغرة في خاصية Apple Pay في إجراء المعاملات بدون تلامس

كشف أكاديميون بريطانيون مشاكل أمنية فيما يتعلق بأليات الدفع لكل من Visa وApple Pay على الهاتف، والتي يمكن أن تؤدي إلى عمليات دفع احتيالية بدون تلامس.

صرح أكاديميون من جامعة بيرمنغهام وجامعة سُري في الخميس، 30 سبتمبر، عن هذه الثغرة، والتي يمكن للمهاجمين من خلالها تجاوز شاشة قفل الآيفون للوصول إلى خدمات الدفع وإجراء معاملات بدون تلامس.

من المقرر نشر ورقة بحثية من بحث بعنوان “عملية حماية بث Practical EMV Relay Protection EMV” في ندوة IEEE لعام 2022 حول الأمن والخصوصية، وقد قام بإعدادها Andreea-Ina Radu، Tom Chothia، Christopher J.P. Newton، Ioana Boureanu، وLiqun Chen.

وفقًا للورقة البحثية، فإن تلك “الثغرة” عندما يتم إعداد بطاقات Visa في النمط السريع Express Transit في خاصية المحفظة الموجودة في هواتف آيفون. تم تصميم النمط السريع مع أخذ أولئك المسافرين بانتظام في الاعتبار، عندما يرغبون في النقر بسرعة والدفع عند بوابة الباب الدوار للوصول إلى القطار، على سبيل المثال، بدلاً من تعليق الصف بسبب الحاجة لعرض المزيد من مُعرفات الهوية.

يقول الباحثون، إن المشكلة، التي تنطبق فقط على Apple Pay وVisa، ناتجة عن استخدام رمز مُميز، يُطلق عليه “وحدات البايت السحرية Magic Bytes”، يتم بثه عبر بوابات العبور والأبواب الدوارة لفتح Apple Pay.

باستخدام معدات الراديو القياسية، تمكنوا من تنفيذ هجمة بثّية Relay Attack، “بهدف خداع الآيفون ليعتقد أنه يتواصل مع بوابة عبور”، وفقًا للفريق.

تم إجراء تجربة باستخدام هاتف آيفون مع إعداد بطاقة عبور Visa، وجهاز Proxmark، للعمل كمحاكي للقارئ، هاتف أندرويد مزود بتقنية NFC، والذي كان بمثابة محاكي بطاقة، ومحطة دفع: الشاهد، إجراء دفعة على جهاز مغلق لقارئ EMV (الدفع الذكي).

إذا كان الضحية المستهدفة على مقربة شديدة، سواء كان محتجزًا من قبل شخص ما أو تعرض للسرقة، فيمكن بدء الهجوم عن طريق استقبال “وحدات البايت السحرية” ثم بثها وتعديل مجموعة من المتغيرات الأخرى، كما هو موضح أدناه:

“أثناء بث إشارات EMV، يجب تعديل مؤهلات المعاملات الطرفية (TTQ)، المرسلة بواسطة محطة الـ EMV، بحيث يتم تعيين البِتات Bits (العلامات) لمصادقة البيانات دون اتصال (ODA) للتراخيص عبر الإنترنت ودعم وضع EMV.

تُعد مصادقة البيانات في وضع عدم الاتصال للمعاملات عبر الإنترنت ميزة مستخدمة في أجهزة القراءة ذات الأغراض الخاصة، مثل أنظمة بوابات دخول، بحيث قد يكون لدى أجهزة قراءة EMV اتصال متقطع ولا يمكن أن تتم المعالجة عبر الإنترنت للمعاملة دائمًا. هذه التعديلات كافية للسماح بنقل المعاملة إلى قارئ EMV آخر، إذا كانت المعاملة ضمن نطاق الإجراء دون تلامس “.

تم عرض الهجوم في الفيديو أدناه. تم إجراء التجربة باستخدام هواتف آيفون 7 وآيفون 13. يمكن أيضًا تعديل المعاملات التي تتجاوز نطاق عدم التلامس، ولكن هذا يتطلب تغييرات إضافية في القيمة.

على الورق، التجربة مثيرة للاهتمام، وذلك بالرغم من أن هذا النوع من الهجمات، في العالم الحقيقي، غير مُجدي على نطاق واسع. ووجب الإشارة أيضًا إلى أن بروتوكولات المصادقة ليست سوى طبقة واحدة من طبقات حماية الدفع، وغالبًا ما تطبق المؤسسات المالية أنظمة إضافية للكشف عن المعاملات المشبوهة والاحتيال عبر الأجهزة المحمولة. حيث تم تسجيل مستوى الاحتيال الإجمالي على شبكة Visa العالمية أقل من 0.1٪.

في خضم حديثهم مع ZDNet، قال الباحثون إنه تم الاتصال بشركة أبل لأول مرة في 23 أكتوبر 2020. ثم تواصل الفريق مع Visa في يناير من العالم التالي، تلتها مكالمة فيديو في فبراير، ثم تم إرسال تقرير إلى منصة الإبلاغ عن الثغرات الأمنية في Visa في 10 مايو2021.

ويقول الأكاديميون، إنه على الرغم من اعتراف الطرفين، إلا أن المشكلة لا تزال قائمة.

وعلق Radu: “يُظهر عملنا مثالاً واضحًا لخاصية تهدف إلى جعل الحياة أسهل بشكل تدريجي، ولكنها تأتي بنتائج عكسية وتؤثر سلبًا على الأمن، مع احتمال حدوث عواقب مالية خطيرة على المستخدمين. كشفت مناقشاتنا مع أبل وVisa أنه عندما يتحمل كل طرف اللوم الجزئي، فلن يكون أي منهما على استعداد لقبول المسؤولية وإجراء الإصلاحات، مما يترك المستخدمين عرضة للخطر إلى أجل غير مسمى.”

في بيان لموقع ZDNet، قالت Visa:

“إن بطاقات Visa المرتبطة بالنمط السريع لـ Apple Pay آمنة، ويجب على حاملي البطاقات الاستمرار في استخدامها بثقة. تمت دراسة الاختلافات في مخططات الاحتيال اللاتلامسي في إعدادات المختبر لأكثر من عقد وثبت أنه من غير العملي تنفيذها على أرض الواقع. إن الشركة تأخذ جميع التهديدات الأمنية على محمل الجد، ونعمل بلا كلل لتعزيز أمان الدفع عبر على مستوى النظام ”

تم إجراء البحث كجزء من مشروع الحوسبة الموثوقة TimeTrust وتم تمويله من قبل المركز الوطني للأمن السيبراني في المملكة المتحدة (NCSC).

أخبرت أبل لاحقًا موقع ZDNet بالتالي:

“نحن نتعامل مع أي تهديد لأمن المستخدمين على محمل الجد. إن هذا مصدر قلق بالنسبة لنظام Visa، ولكنّها لا تعتقد أن هذا النوع من الاحتيال من المحتمل أن يحدث في العالم الحقيقي، نظرًا لطبقات الأمان المتعددة المتّبعة. في حالة حدوث عمليات غير شرعية، أوضحت Visa أن حاملي بطاقاتهم محميون بموجب سياسة عدم المسؤولية من Visa “.

على نحو منفصل، جمعت DinoSec سجلًا لمشكلات تجاوز شاشة القفل التي تؤثر على نظام iOS منذ العام 2011.

المصدر: ZDNet